Regin, GSM Şebekelerinde Casusluk Yapıyor!

Kategori : Donanım

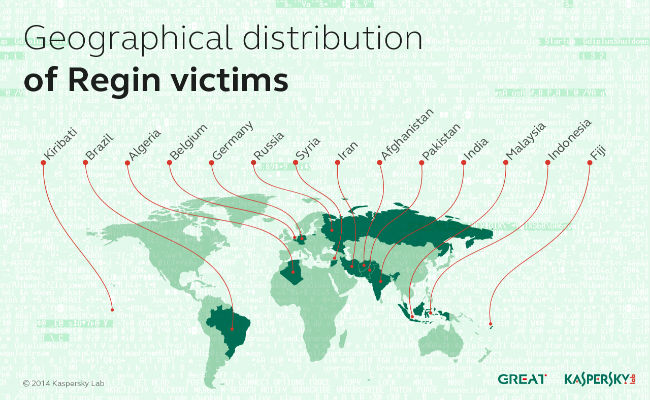

Kaspersky Lab Global Araştırma ve Analiz Ekibi, ''standart'' diğer casusluk görevlerine ek olarak GSM şebekelerine nüfuz etmek ve bunları izlemek için kullanılan, bilinen ilk siber saldırı platformu olan Regin ile ilgili araştırmasını yayınladı. Bu platformun arkasındaki saldırganlar, en az 14 ülkede bilgisayar ağlarının gizliliğini ihlal etmiştir.

- Bu aktörün ana kurbanları: telekom operatörleri, hükümetler, finans kuruluşları, araştırma kuruluşları, çok uluslu siyasi organlar ve gelişmiş matematiksel/şifrelemeye ilişkin araştırmalara dahil olan bireyler.

- Bu aktörün kurbanlarına Cezayir, Afganistan, Belçika, Brezilya, Fiji, Almanya, İran, Hindistan, Endonezya, Kiribati, Malezya, Pakistan, Suriye ve Rusya'da rastlanmış.

- Regin platformu, saldırıya uğramış bir kuruluşun tüm ağlarını ihlal etme yeteneğine sahip çok sayıda zararlı araçtan oluşuyor. Regin platformu, sağlayan etkilenmiş ağlar ve komut ve kontrol sunucuları arasında inanılmaz derecede karmaşık bir iletişim yöntemi kullanır, böylece uzaktan denetim ve veri iletimi gizli bir

şekilde sağlanıyor.

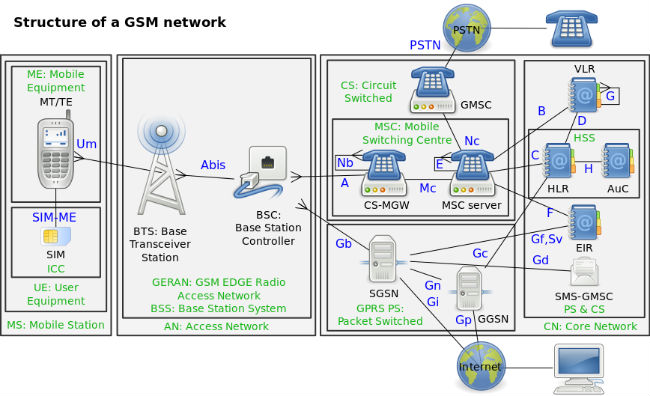

- Özel bir Regin modülü, GSM baz istasyonu denetleyicilerini izleme yeteneğine sahiptir, böylece GSM hücreleri ve ağ altyapısı hakkında veri topluyor.

- 2008 yılında Nisan ayı boyunca saldırganlar, bir Ortadoğu ülkesine hizmet veren bir GSM şebekesini yönlendirmelerini sağlayacak yönetici kimlik bilgilerini toplamıştı.

- Regin'in ilk örneklerinden bazılarının oluşturulma tarihinin 2003'e kadar gittiği görülmekte.

Kaspersky Lab uzmanları, sofistike bir casusluk kampanyasına aitmiş gibi görünen Regin kötü amaçlı yazılımından 2012 yılının ilkbaharında haberdar oldu. Kaspersky Lab uzmanları, neredeyse üç yıl boyunca tüm dünyada bu kötü amaçlı yazılımı takip etti. Kimi zaman örneklere bazı çoklu tarayıcı hizmetlerinde rastlansa da birbirleriyle ilişkisiz, işlevsel olarak şifreli ve bağlamlarının eksik olduğu görülmüş. Yine de Kaspersky Lab uzmanları, devlet kurumları ve telekom operatörlerine karşı olanlar da dahil olmak üzere gerçekleştirilen birçok saldırıda kullanılan örnekleri elde etmeyi başarmıştır ve bu sayede bu tehdidi daha derinden araştırmak için yeterli bilgi edinilmiş.

Bu derinlemesine çalışma, Regin'in yalnızca kötü amaçlı bir program olmadığını, aynı zamanda hedeflenen kuruluşların ağlarının tamamını tüm olası seviyelerde etkileyerek uzaktan kontrolü ele geçirebilen bir platform, çok sayıda modül içeren bir yazılım paketi olduğunu ortaya koyuyor. Regin, saldırılan ağlardaki gizli verileri toplamayı ve başka türlerde saldırılar gerçekleştirmeyi hedefliyor.

Regin platformunun arkasında aktör, etkilenen ağları kontrol edebilen oldukça gelişmiş bir yönteme sahip. Kaspersky Lab uzmanları, bir ülkede gizliliği ihlal edilmiş birden fazla kuruluş olduğunu, ancak bunlardan yalnızca bir tanesinin başka bir ülkede bulunan komut ve kontrol sunucusu ile iletişim kurmak için programlandığını gözlemlemiş.

Ancak bölgedeki tüm Regin kurbanlarının, VPN benzeri eşler arası bir ağda bir araya getirilmesi ve birbirleri ile iletişim kurabilmeleri sağlanmıştır. Bu şekilde saldırganlar, gizliliği ihlal edilmiş kuruluşları büyük tek bir birleşik kurbana dönüştürmüş ve tek bir giriş noktası üzerinden komut göndererek bilgileri çalmayı başarmışlar. Kaspersky Lab araştırmasına göre bu yapı, aktörün dikkat çekmeden yıllarca sessiz bir şekilde çalışmasını sağlıyor.

Regin platformunun en özgün ve ilginç özelliği ise GSM şebekelerine saldırabilmesi. Soruşturma sırasında Kaspersky Lab araştırmacıları tarafından elde edilen bir GSM Baz İstasyonu Denetleyicisi üzerindeki bir etkinlik günlüğüne göre saldırganların, büyük bir operatörün şebekesindeki GSM hücrelerini kontrol etmelerini sağlayacak kimlik bilgilerini elde etmeleri mümkün olmuş. Bu da, belirli bir hücre tarafından hangi aramaların gerçekleştirildiği bilgisine erişebildikleri, bu aramaları diğer hücrelere yönlendirebildikleri, komşu hücreleri etkinleştirebildikleri ve başka saldırgan faaliyetler gerçekleştirebildikleri anlamına geliyor. Günümüzde bu tür operasyonları gerçekleştirme yeteneğine sahip olduğu bilinen tek saldırganlar Regin platformunun arkasında bulunan saldırganlar.

Kaspersky Lab Global Araştırma ve Analiz Ekibi Başkanı Costin Raiu şunları söyledi:

''GSM şebekelerine nüfuz etme ve onları izleme yeteneği belki de bu operasyonların en sıra dışı ve ilginç tarafı. Günümüz dünyasında, son kullanıcı için çok az ya da hiç güvenlik sağlamayan, eski iletişim protokolleri ile çalışan cep telefonu şebekelerine oldukça bağımlı hale geldiğimizi söyleyebiliriz. GSM şebekeleri, emniyet teşkilatları gibi kuruluşların şüphelileri izlemesini sağlayan dahili mekanizmalara sahip olsa da, diğer partiler bu yeteneği çalabilir ve mobil kullanıcılara karşı farklı saldırılar gerçekleştirmek amacıyla kötüye kullanabilir.''

Regin platformu ile ilgili daha fazla bilgi için bkz. https://securelist.com/blog/research/67741/regin-nation-state-ownage-of-gsm-networks/